Curso Hacking Ético (AM-HET)

Hacking Ético

Fórmate como hacker ético y conoce las técnicas y herramientas utilizadas por los ciberdelincuentes para detectar fallos de seguridad en tu organización.

Descripción del curso

Este curso está diseñado para profesionales, estudiantes y docentes que requieran conocer las técnicas utilizadas por los atacantes. De esta forma, podrán fortalecer la defensa de la infraestructura tecnológica o realizar análisis de seguridad en terceros.

Objetivo

Formar profesionales en hacking ético mediante el conocimiento de herramientas especializadas utilizadas por atacantes en infraestructuras tecnológicas de organizaciones públicas y privadas.

¿A quién va dirigido?

- Personas interesadas en hacking ético y seguridad informática

- Administradores de TI que buscan fortalecer la protección

- Profesionales que desean implementar medidas de seguridad

- Especialistas que buscan llevar sus habilidades al siguiente nivel

Nivel de conocimiento

Contenido temático

- Introducción al hacking ético (+13 subtemas)

- Reconocimiento pasivo y activo (+6 subtemas)

- Escaneo de objetivos (+9 subtemas)

- Ataque a sistemas (+10 subtemas)

- Detección de vulnerabilidades y explotación (+10 subtemas)

- Sniffers (+6 subtemas)

- Ingeniería social (+5 subtemas)

- Denegación de servicio (+5 subtemas)

- Redes inalámbricas (+10 subtemas)

- Protección de infraestructuras (+5 subtemas)

- Cifrado (+10 subtemas)

- Anonimato para pentesters (+5 subtemas)

- Marco legal y normativo (México)

Metodología

Formación en metodologías de pentesting y uso de herramientas.

Demostraciones prácticas del funcionamiento de herramientas.

Implementación de contramedidas y remediación.

Aplicación inmediata en entornos organizacionales.

Disponibilidad

Acceso ilimitado

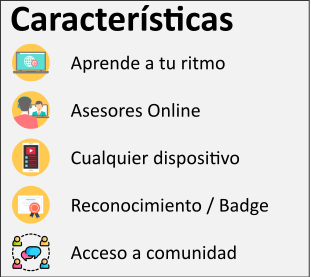

Modalidad

100% en línea

Idioma

Contenidos en español